HW_chick hacker

[Forensics] Phantom Check - Global Cyber Skills Benchmark CTF 2025 본문

개요

Talion은 위협 행위자가 샌드박스 환경에서 탐지를 피하기 위해 가상화 방지 검사를 수행했을 것으로 의심합니다. 여러분의 임무는 이벤트 로그를 분석하고 가상화 탐지에 사용된 특정 기법을 파악하는 것입니다. Byte Doctor는 공격자가 이러한 검사를 수행하기 위해 실행한 레지스트리 검사 또는 프로세스에 대한 증거를 요구합니다.

1. 공격자는 가상화 감지를 위해 모델 및 제조업체 정보를 검색하는 데 어떤 WMI 클래스를 사용했습니까?

# flag

Win32_ComputerSystem

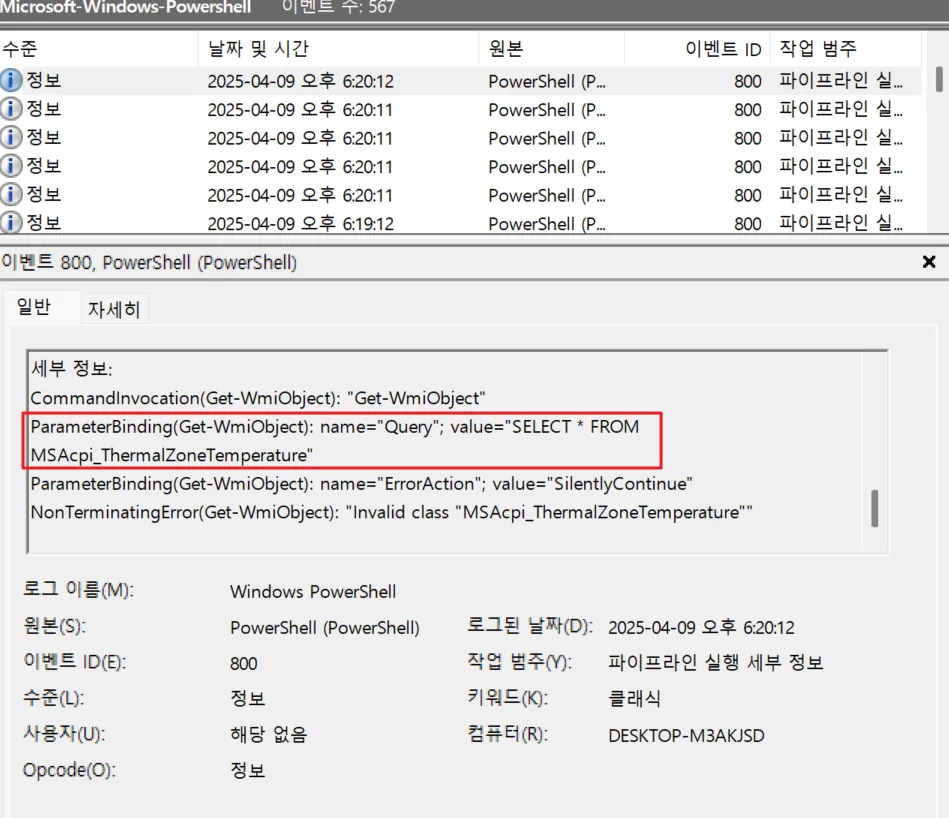

2. 공격자는 시스템의 현재 온도 값을 검색하기 위해 어떤 WMI 쿼리를 실행했습니까?

# flag

SELECT * FROM MSAcpi_ThermalZoneTemperature

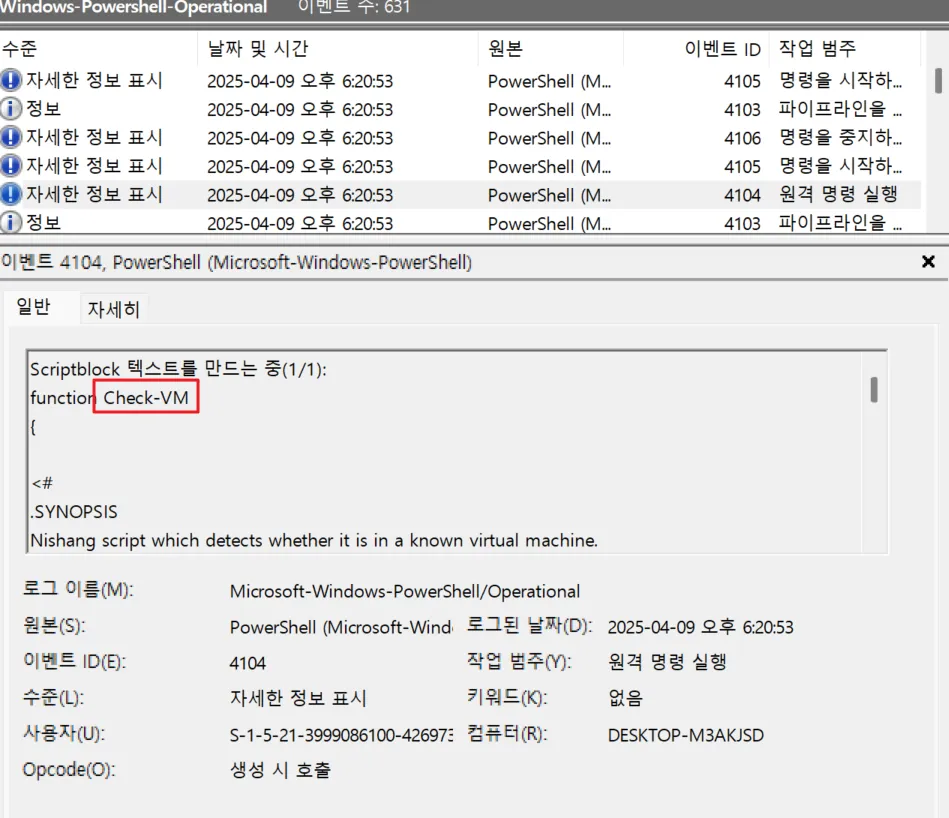

3. 공격자가 가상화를 탐지하기 위해 PowerShell 스크립트를 로드했습니다. 스크립트의 함수 이름은 무엇입니까?

# flag

Check-VM

4. 스크립트는 가상화 서비스 레지스트리를 열거합니다. 어떤 키가 열거됩니까?

HKLM:\SYSTEM\ControlSet001\Services 에서 Hyper-V, VMware, Virtual PC, Virtual Box, Xen 들을 탐지

# flag

HKLM:\SYSTEM\ControlSet001\Services

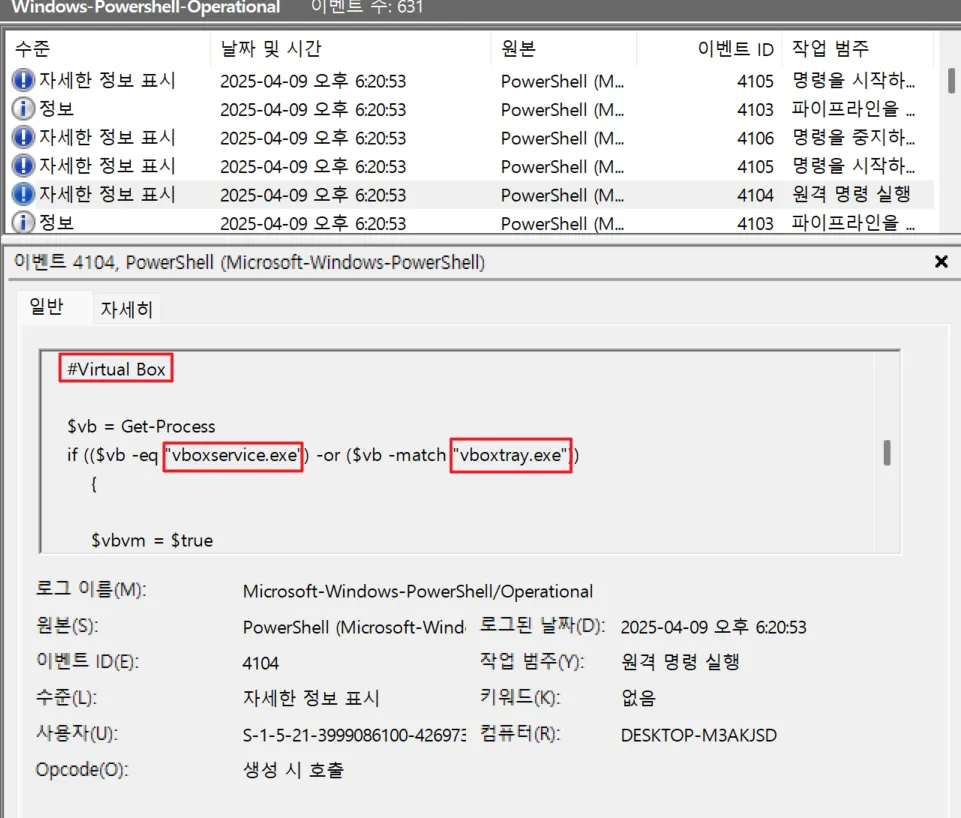

5. VirtualBox의 존재 여부를 확인할 때, 어떤 두 프로세스가 존재하는지 확인합니까? (ServiceA.exe:ServiceB.exe)

# flag

vboxservice.exe:vboxtray.exe

6. VM 탐지 스크립트는 'This is a' 접두사가 붙은 탐지 항목을 모두 출력합니다. 스크립트가 탐지한 두 가상화 플랫폼은 무엇입니까? (ServiceA:ServiceB)

# flag

Hyper-V:VMWare'CTF' 카테고리의 다른 글

| [Forensics] The Nexus Breach - Global Cyber Skills Benchmark CTF 2025 (0) | 2025.05.28 |

|---|---|

| [Forensics] Smoke & Mirrors - Global Cyber Skills Benchmark CTF 2025 (0) | 2025.05.27 |

| [Forensics] Ghost Thread - Global Cyber Skills Benchmark CTF 2025 (0) | 2025.05.27 |

| [WEB] Cooking Flask - BYUCTF 2025 (0) | 2025.05.27 |

| [WEB] Willy Wonka Web - BYUCTF 2025 (0) | 2025.05.27 |